Snyk & HashiCorp muestra cómo proteger la IaC

Snyk & HashiCorp muestra en Ámsterdam cómo se desbloquea el modelo operativo en la nube y lleva a cabo la protección IaC con Sync Terraform Cloud.

Durante el congreso Kubecon 2023 celebrado en Ámsterdam, hemos asistido a la exposición de Snyk & HashiCorp sobré cómo proteger la IaC con Sync Terraform Cloud. Esta compañía proporciona soluciones a problemas de flujo de trabajo en múltiples niveles. Comenzando con la infraestructura, ayuda en el proceso de automatizar la implementación y gestión de la infraestructura con TerraForm.

En cuanto a la capa de seguridad, la plataforma TerraForm también ayuda a las aplicaciones a gestionar secretos de forma segura, y también dispone de una consola que ayuda a automatizar el networking. Por lo que, no importa dónde se quieran implementar las aplicaciones.

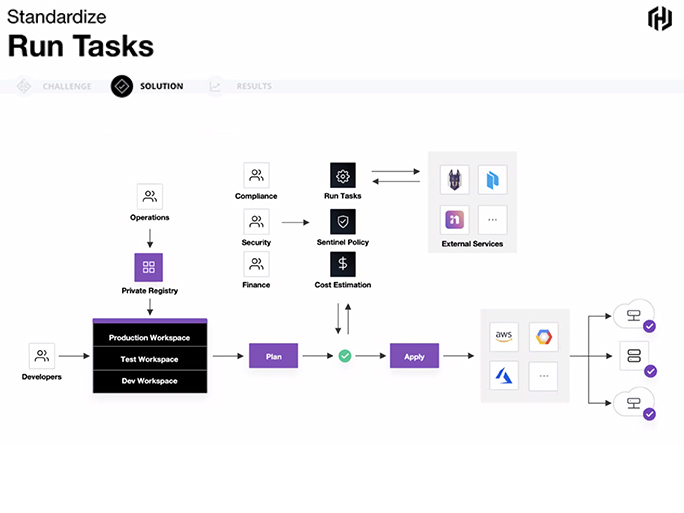

Durante su Workshop, Snyk & HashiCorp nos ha mostrado qué es un run, sus variables y cómo se ve el flujo de trabajo en la nube, y cómo podemos integrar esta tarea de run de Snyk. Primero, veremos qué es un run de TerraForm.

¿Qué es un Run?

Las operaciones remotas se pueden iniciar mediante webhooks desde el sistema de control regional. También es posible configurarlos a través de tus controles de UI dentro de las etiquetas enlazadas al back-end a través de llamadas API. Funcionan mediante un plan de dos fases, la fase de plan y la fase de aplicación. TerraForm también ofrece una visión del estado de la infraestructura antes de que se provisione. El proceso de run ejecuta los comandos para crear, actualizar y destruir los recursos.

La fase de plan genera un resumen detallado de los cambios que se realizan en la infraestructura. La fase de aplicación es donde se implementa ese plan para configurar esa infraestructura. Así que en esa fase, se ejecutan los cambios que se describen en el plan. Esta fase actualiza el archivo de estado que crea. Es posible modificar los recursos mientras se intenta hacer en esa infraestructura. Vale la pena señalar que la fase de plan y la de aplicación se pueden ejecutar por separado, lo que permite a los usuarios revisar y aprobar los cambios antes de aplicarlos a su infraestructura.

Configurando variables

Las variables se pueden definir en la interfaz web del cliente y también a través de la nube. Se pueden asociar con espacios de trabajo específicos y permiten a los usuarios asignar valores a ellos y también son un lugar para almacenar datos confidenciales, como contraseñas y claves de API. Esta característica permite a los usuarios administrar la infraestructura convergente de una manera más eficiente, abstrayendo los valores que cambian con frecuencia para mantenerlos privados.

El Flujo de trabajo TFC

El Flujo de trabajo TFC es una evolución del tiempo de código abierto. Este proceso se centra en la automatización y la colaboración para que los equipos puedan usar TerraForm juntos. El flujo de trabajo es bastante similar al proceso de TerraForm. Una vez que se escribe la configuración de TerraForm y se envía a un sistema de control de versiones, al detectar cambios en el repositorio, iniciará un plan para que los usuarios con los permisos adecuados puedan aprobar, transferir o cancelar ese plan. Finalmente el plan se aprueba y se añade la tarea Sync Run.