12 formas en las que los ciberdelincuentes pueden suplantar tu identidad [Galería]

El phishing es una de las técnicas más empleadas por los cacos online para robar datos personales e información bancaria. ¿Sabes cómo detectarla?

La expansión de la alfabetización digital durante los últimos años está produciendo un fenómeno contradictorio: los usuarios de a pie son cada vez más conscientes del partido que le pueden sacar a la informática y gozan de una mayor competencia para demostrarlo, pero los ciberdelincuentes también.

Y, además, a estos últimos se les abren campos de acción nuevos para sus fechorías, como pueden ser las populares redes sociales y los omnipresentes dispositivos móviles con conexión a Internet.

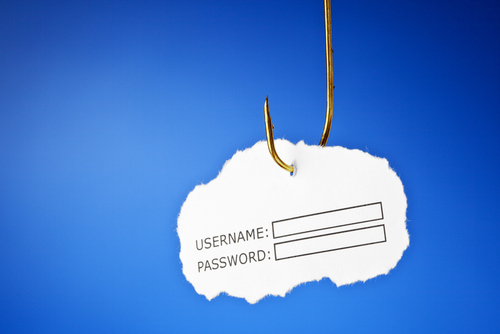

La creciente especialización de los cacos 2.0 se evidencia sobre todo a través de ciertas técnicas como el “phishing”, que consiste en la suplantación de la imagen de compañías o personas conocidas para ganarse la confianza de la víctima y acabar estafándola… y hurtar también su identidad online.

Esto es, se incita de manera sutil a los internautas a que desvelen datos personales de valor o incluso a que descubran información financiera, lo que puede derivar en auténticas escabechinas de dinero.

Para ayudarte a estar alerta y evitar caer en las elaboradas trampas de la ciberdelincuencia, en Silicon Week os explicamos cuáles son los métodos que están utilizando:

[nggallery template=nme images=40 id=46]